Akamai安全研究:新冠疫情期间如何为跨国企业提供防御

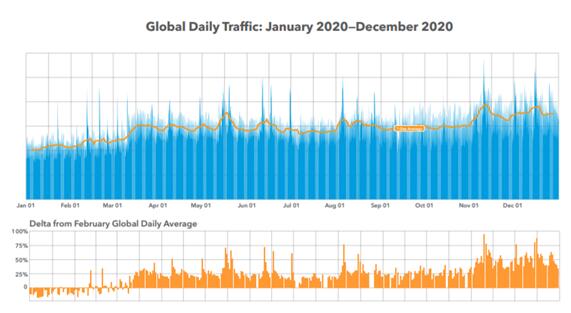

云栖网:2021年3月11日——负责提供安全数字化体验的智能边缘平台阿卡迈技术公司(AkamaiTechnologies,Inc.,以下简称:Akamai)(NASDAQ:AKAM)今天发布了报告《互联网安全状况报告:世界变幻莫测,我们灵活应对》(StateoftheInternet/Securityreport:AdaptingtotheUnpredictable)。该报告回顾了2020年的安全形势,分析了一些技术转变趋势和新兴模式——从年初与疫情隔离相关的互联网流量高峰,到由于更多的隔离和边境关闭以及假期等多方面因素而再次出现的流量高峰。

2020年,人们在互联网的帮助下才得以继续工作、学习和沟通。《世界变幻莫测,我们灵活应对》报告展示了互联网的真正韧性。例如,在刚开始实施疫情封锁令时,Akamai发现互联网流量增加了30%,之后全球开启远程模式并持续至今。

除了使用方式的转变,在整个新冠疫情期间,Akamai也观察到全球网络犯罪分子也在乘虚而入、将所有商业领域和行业(包括信息技术和安全)视为攻击目标。幸运的是,Akamai使用自己的产品和服务来为公司提供防御,并为远程办公做好准备。Akamai实施的分层防御系统能够轻松适应远程办公环境。零信任概念让公司的远程员工可以在任何地方开展工作,与此同时保障他们的安全。Akamai花费多年时间才将零信任模式打造成如今的模样,这是一个持续的过程。

Akamai首席技术官RobertBlumofe指出:“哪怕在形势有利的情况下,保护企业系统也是一项不容小觑的挑战。更不必说在疫情期间,我们所面临的复杂性和挑战都大大增加。Akamai之所以能够让99%的员工向远程办公模式过渡并为其提供保护,是因为我们长期以来一直将所有访问都视为远程访问。我们建立了具有必要功能的环境,包括利用零信任概念和强大的分层防御措施。”

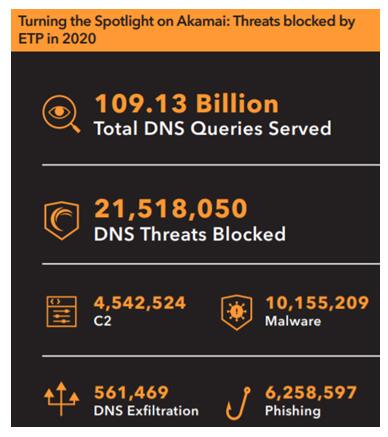

EnterpriseThreatProtector是Akamai的关键防御层之一、使用了Akamai的研究和数据并辅以第三方数据。该解决方案旨在识别恶意域名,并在DNS和HTTP级别阻止它们。EnterpriseThreatProtector可以应对犯罪分子使用的几种关键手段,包括渗透、命令和控制(C2)以及网络钓鱼。

报告显示,在2020年,Akamai共面对了合计1090亿次DNS查询(即每天约2.99亿次DNS查询)中的2150万次恶意查询。这些攻击大部分是恶意软件攻击,Akamai在2020年记录了1020万个与恶意软件相关的被阻止请求。此类攻击可能是由于用户点击了电子邮件、文档、甚至网站中的恶意链接,但阻止事件的具体原因仍然不得而知。

网络钓鱼(仅次于恶意软件)是2020年EnterpriseThreatProtector日志中观察到的另一种主要攻击类型,共有630万次此类攻击被阻止。Akamai的平台部门、财务团队、全球服务团队、首席信息官办公室、Web销售和营销部门遭受的攻击最多,这表明犯罪分子在选择受害者时并不挑剔,但当潜在收益较大时,他们发起的攻击会更加集中。

Akamai安全研究员兼《互联网安全状况报告》作者SteveRagan表示:“2020年,与远程办公和远程学习有关的一个经验教训是,通常的保护方式会在一定程度上发挥作用,但安全举措必须迅速适应不断变化的形势。这是因为某项政策或项目在数据中心或办公室环境中效果很好,并不意味着当每个人必须居家办公时,也能实现同样的效果。2020年所有人都被迫做出改变,这是对上述事实的直白提醒。”

阅读《互联网安全状况报告:世界变幻莫测,我们灵活应对》(StateoftheInternet/Securityreport:AdaptingtotheUnpredictable)详情,请访问Akamai的互联网状况页面。

安全相关人员欲获取更多信息、与Akamai威胁研究人员互动、掌握Akamai智能边缘平台(AkamaiIntelligentEdgePlatform)提供的有关不断衍变的威胁态势的见解,请访问Akamai威胁研究中心(Akamai’sThreatResearchHub)。

行业

行业

热点

热点

栏目

栏目

产品

产品